Der sichere Weg, KI zu skalieren

Gehen Sie keine Kompromisse ein. Zapier ist die einzige KI-Orchestrierungsplattform, die die IT-Anforderungen mit der Geschwindigkeit verbindet, die Ihre Teams brauchen.

Zapier wird von Firmen genutzt, bei denen Sicherheit echt wichtig ist.

- Identitäts- und Zugriffsmanagement

- Finanzdienstleistungen

- Biotech SaaS

- Audit-Management-Software

- Cloud Storage

- Industrietechnologie

Volle Sichtbarkeit

Integrierte Sicherheit jeder Workflow

Ihre Teams verbinden KI-Tools mit Ihren Geschäftssystemen. Jedes einzelne funktioniert hervorragend. Die Frage ist, ob sie zusammenarbeiten - sicher, sichtbar, ohne Kollisionen.

Sicherheit auf Unternehmensniveau

Halten Sie die Einhaltung von SOC 2 Typ II, SOC 3, DSGVO und CCPA aufrecht.

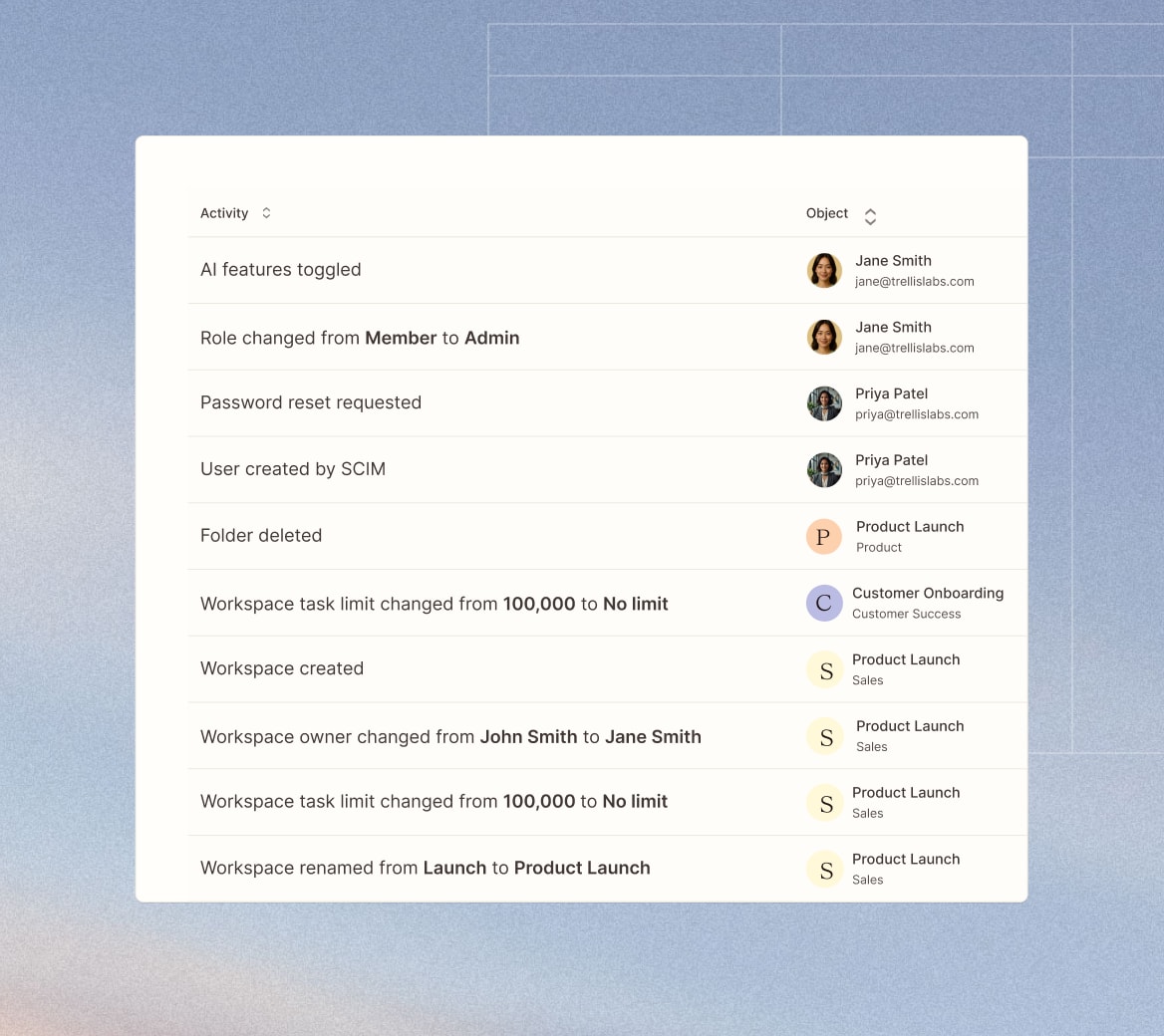

- Jede Hinrichtung wird protokolliert, jede Verbindung wird verfolgt

- Anfrage: „Alle Workflows, die HubSpot in 7 Tagen erreichen“

- Nutzerzuordnung – wer, wann, woher

- Unveränderlich – kann nicht rückwirkend geändert werden

Zentralisierte Zugriffsverwaltung

Granulare Berechtigungen

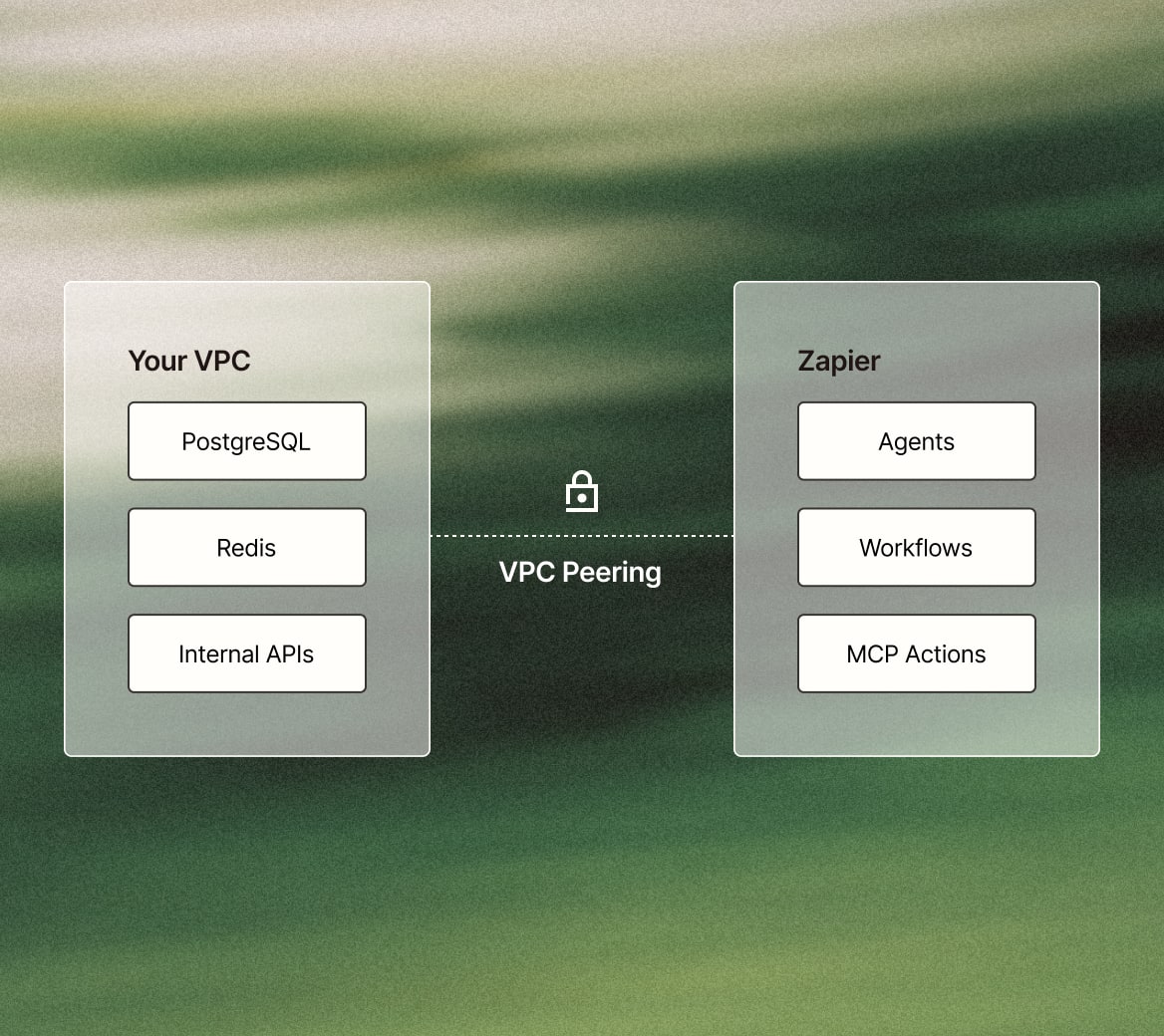

Sichere Bereitstellungsoptionen

Vollständiger Audit-Trail

Eine auf

Datensicherheitaufbauende Grundlage

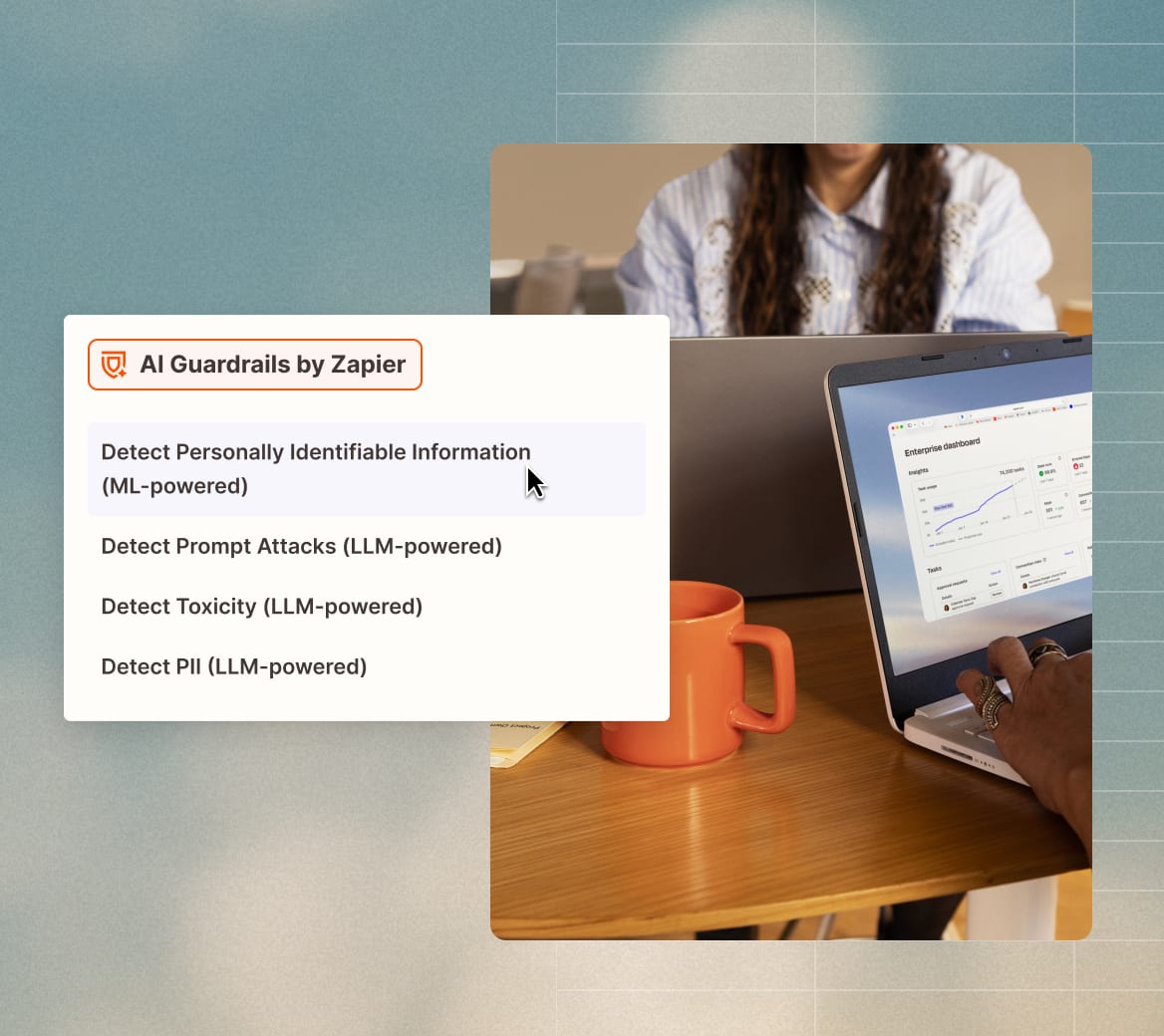

KI-Sicherheit

Zapier stellt sicher, dass die KI-gesteuerte Automatisierung sicher, transparent und konform ist, sodass die Nutzer die volle Kontrolle über ihre Daten und Anwendung-Interaktionen haben.

Eigenschaften

- Verwaltung des Unternehmensplans

- Schalten Sie KI-Anwendungen vollständig aus oder beschränken Sie sich auf die, die Sie verwenden möchten

- Opt-out für Modelltraining

- Automatischer Ausschluss für Unternehmenskunden und einfacher Ausschluss für alle anderen Kunden

Zuverlässigkeit

Dank automatisierter Hochverfügbarkeit, Fehlertoleranz und integrierter Redundanz sorgt Zapier dafür, dass wichtige Workflows reibungslos laufen.

Eigenschaften

- Erkennung von Ausfällen

- Schütze deine Daten, wenn deine Partner mal offline sind

- Intelligentes Throttling

- Verlier nie wieder Daten, auch nicht bei viel Traffic

- API-Änderungsmanagement

- Keine Probleme mit dem Arbeitsablauf, wenn die APIs der Partner weiterentwickelt werden

- Daten-Checkpoints

- Du kannst dich voll darauf verlassen, dass deine Workflows immer fertig werden.

- Horizontale Skalierbarkeit

- Bewältige schwankende Workflow-Volumen, ohne dass die Leistung darunter leidet.

Datensicherheit und Datenschutz

Zapier schützt sensible Daten mit Verschlüsselung auf Unternehmensniveau, strengen Zugriffskontrollen und der Einhaltung von DSGVO, SOC- 2 (Typ II) und CCPA.

Eigenschaften

- AWS Cloud-Sicherheit

- Infrastruktur für Unternehmen, der Branchenführer vertrauen

- Bug-Bounty-Programm

- Ständige Verbesserung der Sicherheit dank der Tipps von ethischen Hackern

- Jährliche Penetrationstests durch Dritte

- Unabhängige Überprüfung unserer robusten Abwehrmaßnahmen

- Sicherheitsprotokollierung und Monitoring

- Echtzeit-Erkennung von Bedrohungen für schnelle Reaktionen

- Benutzerdefinierte Datenaufbewahrung für Zaps

- Steuer genau, wie lange deine sensiblen Daten gespeichert bleiben

- Verschlüsselung bei der Übertragung zu allen Zapier-Produkten

- Deine Daten sind unterwegs geschützt

- Verschlüsselung im Ruhezustand (AES-256), um eine sichere Datenspeicherung zu gewährleisten

- Sicherheit auf Unternehmensniveau für deine gespeicherten Infos

Verwaltung und Beobachtbarkeit

Zapier bietet Echtzeit-Auditprotokolle und detaillierte Berechtigungen für vollständige Sicherheitsüberwachung und -kontrolle.

Eigenschaften

- SSO (SAML)

- Nahtloser sicherer Zugriff mit Ihrem bestehenden Identitätsanbieter

- IP-Zulassungsliste

- Beschränken des Zugriffs auf vertrauenswürdige Netzwerke

- Domain-Erfassung

- Volle Transparenz und Kontrolle über die Nutzung von Zapier in deinem Unternehmen

- 2FA

- Fügen Sie eine wichtige zweite Schutzebene hinzu, um unbefugten Zugriff zu verhindern

- Analytics und Zap-Ausführungen API

- Datengestützte Einblicke zur Optimierung deiner Automatisierungssicherheit

- Anwendungskontrollen

- Granulare Berechtigungen, um Ihre Sicherheitsrichtlinien durchzusetzen

- SCIM

- Automatisieren Sie die Benutzerbereitstellung für ein effizientes Zugriffsmanagement

- Audit-Protokolle

- Voller Überblick über die Aktionen der Benutzer für Compliance und Sicherheitsüberwachung

- Freigegebene Anwendung-Verbindungen

- Zentrale Verwaltung von Anmeldedaten für mehr Sicherheit

Sicherheit ist nur eine Ebene

- Anwendung-Zugriffskontrollen — Zulassungsliste und Sperrliste

- Aktionseinschränkungen — Kontrolle auf Endpunktebene

- Verwaltete Verbindungen — firmeneigene Zugangsdaten

- Domain-Einschränkungen — private Konten sperren

- Richtlinien für KI-Modelle — BYOM-Konfiguration (Bring Your Own Model)

- Workspace management — föderierte Verwaltung

FAQ

Welche Sicherheitsmaßnahmen hat Zapier zum Schutz der Benutzerdaten getroffen?

Erfüllt Zapier die SOC-Standards „ 2 ” und „ 3 ”?

Wie geht Zapier mit dem Datenschutz von Daten in KI-Funktionen um?

Verwendet Zapier Kundendaten, um KI-Modelle zu trainieren?

Welchen Cloud-Dienstleister nutzt Zapier?

Bietet Zapier eine Zwei-Faktor-Authentifizierung (2FA) an?

Wie kann ich die Sicherheitspraktiken von Zapier überprüfen?

Wie geht Zapier mit Schwachstellen um?

Wo finde ich den SOC-Bericht „ 2 ” und den SOC-Bericht „ 3 ” von Zapier?

Wie überwacht und protokolliert Zapier die Aktivitäten der Nutzer?

Sind Sie bereit, Zapiers Sicherheit im Detail zu untersuchen?

Sprechen Sie mit unserem Team über Ihre Sicherheitsanforderungen. Wir stellen Ihnen Dokumentationen zur Verfügung, beantworten technische Fragen und erläutern Ihnen unsere Governance-Funktionen.