Le moyen sûr de mettre à l'échelle l'IA

Ne fais pas de compromis. Zapier est la seule plateforme d’orchestration d’IA qui combine la supervision requise par l’informatique avec la vitesse dont vos équipes commerciales ont besoin.

Les entreprises qui placent la sécurité au premier plan font confiance à Zapier

- Gestion des identités et des accès

- Services financiers

- Biotech SaaS

- Logiciel de gestion des audits

- Cloud Storage

- Technologie industrielle

Visibilité totale

Sécurité intégrée dans chaque flux de travail

Vos équipes connectent des outils d'IA à vos systèmes métier. Chacun fonctionne très bien seul. Tout l'enjeu est de savoir s'ils fonctionnent ensemble — de manière sûre et transparente, sans collision.

Sécurité entreprise

Maintenez la conformité SOC 2 Type II, SOC 3, GDPR et CCPA

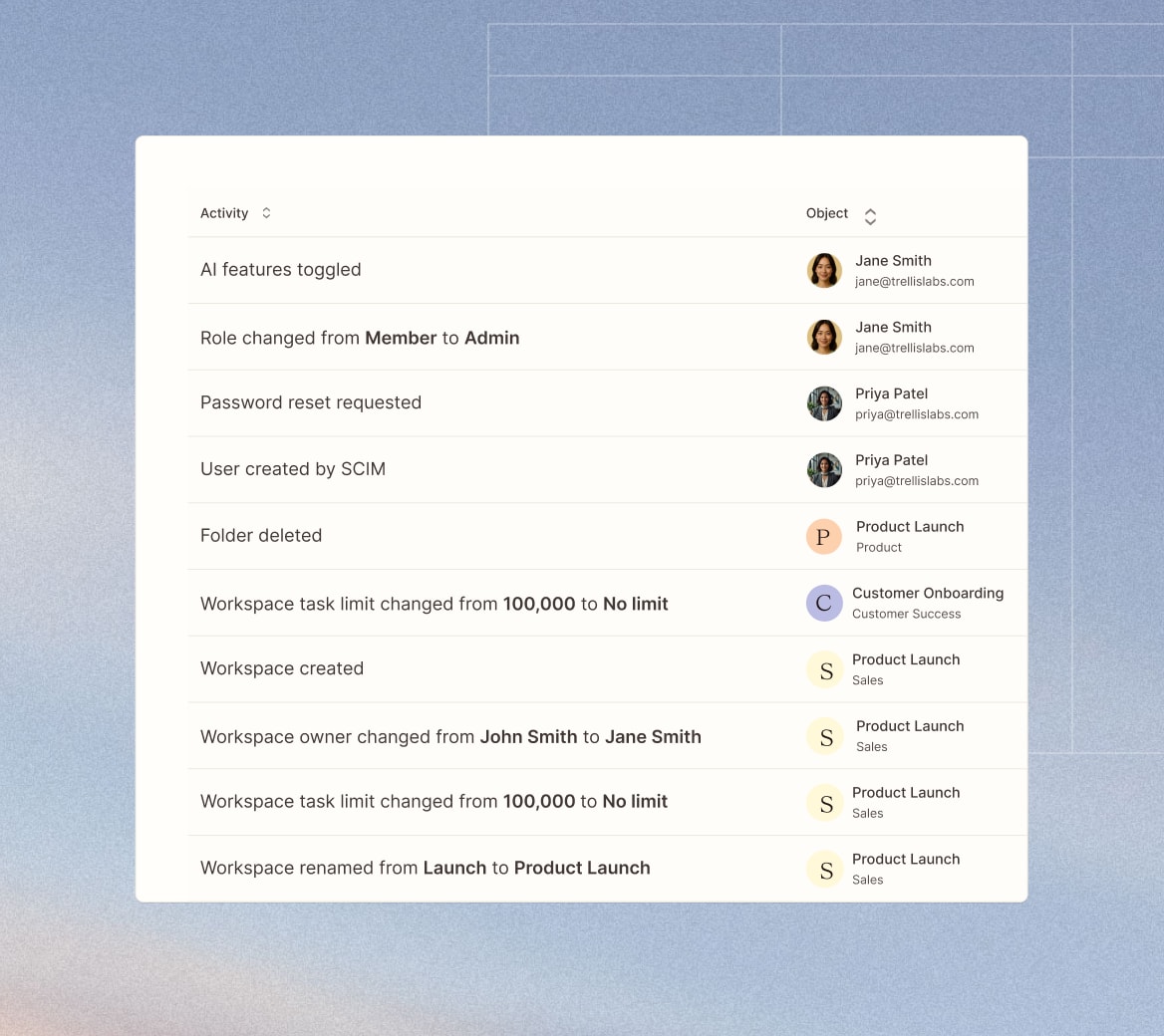

- Chaque exécution est enregistrée, chaque connexion est suivie

- Requête : « Tous les flux de travail utilisant HubSpot sur une période de 7 jours »

- Identification des utilisateurs — qui, quand, depuis quel emplacement

- Immuable — ne peut être modifié rétroactivement

Gestion centralisée des accès

Autorisations granulaires

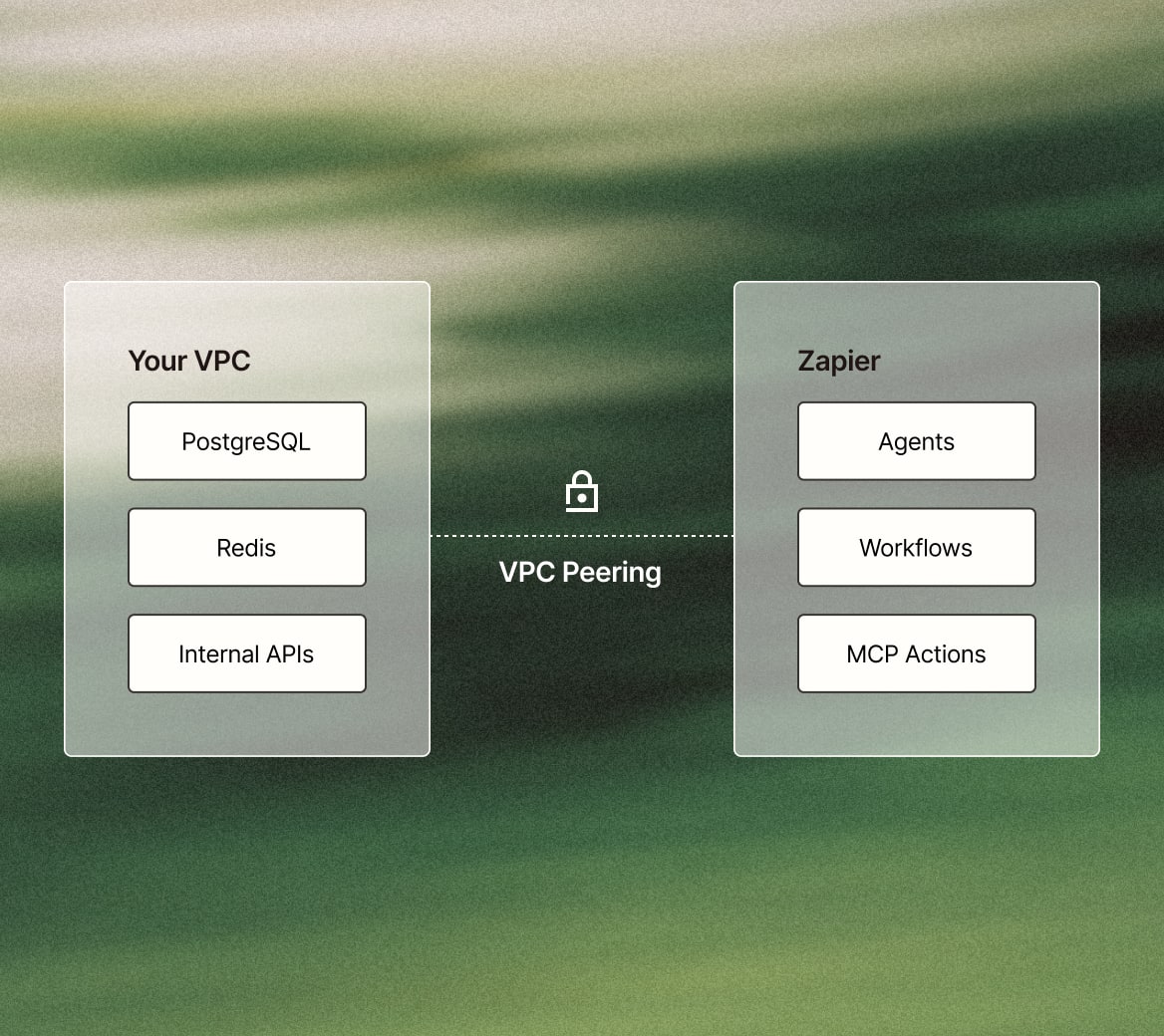

Options de déploiement sécurisé

Piste d'audit complète

Une base fondée sur la

la sécurité des données

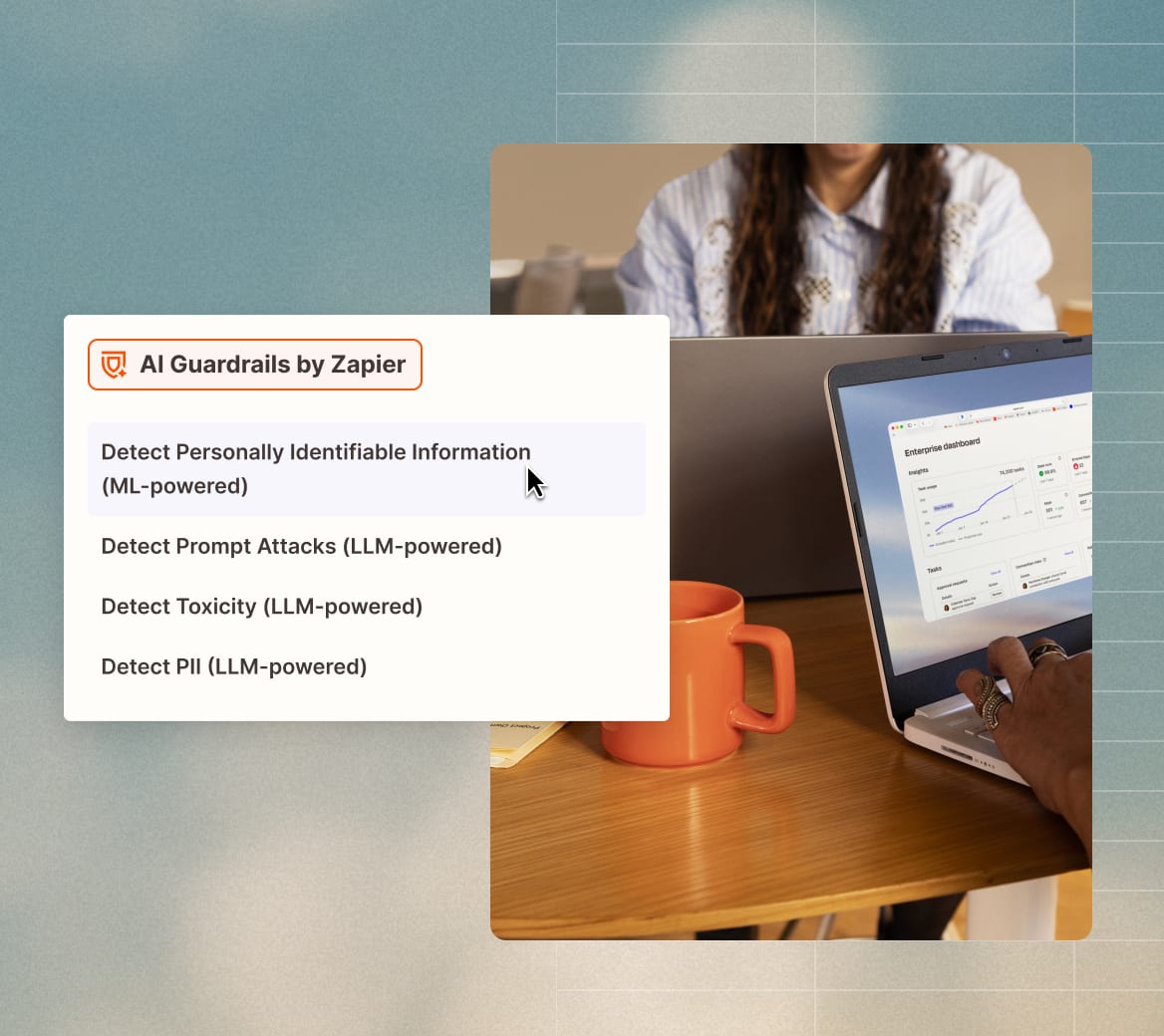

Sécurité de l’AI

Zapier s’assure que l’automatisation pilotée par l’AI est sécurisée, transparente et conforme, donnant aux utilisateurs un contrôle total sur les données et les interactions avec les appli.

Fonctionnalités

- Gouvernance des plans d’entreprise

- Désactivez complètement les applis d'IA ou limitez-les à celles que vous souhaitez utiliser.

- Désinscription à l'entraînement des modèles

- Désinscription automatique pour les clients entreprise et désinscription facile pour tous les autres clients

Fiabilité

Grâce à la haute disponibilité automatisée, à la tolérance aux pannes et à la redondance intégrée, Zapier assure le bon fonctionnement des flux de travail critiques.

Fonctionnalités

- Détection des pannes

- Protégez vos données en cas d’indisponibilité de vos partenaires

- Régulation intelligente

- Ne perdez jamais de données, même pendant les pics de trafic

- Gestion des modifications de l’API

- Aucune interruption du flux de travail lorsque les API partenaires évoluent

- Points de contrôle des données

- Confiance totale : vos flux de travail se termineront toujours

- Évolutivité horizontale

- Gérer les volumes de flux de travail fluctuants sans dégradation des performances

Sécurité et confidentialité des données

Zapier protège les données sensibles grâce à un cryptage de niveau entreprise, à des contrôles d’accès stricts et à la conformité au RGPD, au SOC 2 (type II) et au CCPA.

Fonctionnalités

- Sécurité du cloud AWS

- Une infrastructure d’entreprise approuvée par les leaders du secteur

- Programme Bug Bounty

- Amélioration continue de la sécurité grâce à des informations éthiques sur les pirates informatiques

- Tests d’intrusion annuels par des tiers

- Vérification indépendante de nos solides défenses

- Journalisation et surveillance de la sécurité

- Détection des menaces en temps réel pour une réponse immédiate

- Conservation personnalisée des données pour les Zaps

- Contrôlez exactement la durée de conservation de vos données sensibles

- Cryptage en transit vers tous les produits Zapier

- Vos données sont protégées en cours de route

- Cryptage au repos (AES-256) pour garantir la sécurité du stockage des données

- Sécurité de niveau entreprise pour vos informations stockées

Gouvernance et observabilité

Zapier fournit des journaux d’audit en temps réel et des autorisations granulaires pour une surveillance et un contrôle complets de la sécurité.

Fonctionnalités

- SSO (SAML)

- Accès sécurisé fluide avec ton fournisseur d'identité actuel

- Liste des adresses IP autorisées

- Restreindre l'accès aux réseaux fiables uniquement

- Capture de domaine

- Visibilité et contrôle complets de l’utilisation de Zapier par votre organisation

- 2FA

- Ajouter une deuxième couche de protection essentielle pour empêcher tout accès non autorisé

- Analytics et Zap exécutent l’API

- Des informations basées sur les données pour optimiser la sécurité de votre automatisation

- Contrôles d’appli

- Autorisations granulaires pour appliquer vos politiques de sécurité

- SCIM

- Automatisez le provisionnement des utilisateurs pour une gestion des accès efficace

- Journaux d’audit

- Visibilité complète des actions des utilisateurs pour le suivi de la conformité et de la sécurité

- Connexions d'application partagées

- Gestion centralisée des identifiants pour une sécurité renforcée

La sécurité n'est qu'une couche

- Contrôles d'accès aux applications - liste d'autorisation et liste de blocage

- Restrictions d'action - contrôle au niveau de l'endpoint

- Connexions gérées - informations d'identification appartenant à l'entreprise

- Restrictions de domaine - bloquer les comptes personnels

- Politiques relatives aux modèles d'IA - Configuration BYOM (Bring Your Own Model)

- Workspace management - gouvernance fédérée

FAQ

Quelles sont les mesures de sécurité mises en œuvre par Zapier pour protéger les données des utilisateurs ?

Zapier est-il conforme aux normes SOC 2 et SOC 3 ?

Comment Zapier gère-t-il la confidentialité des données dans les fonctionnalités d’IA ?

Zapier utilise-t-il les données des clients pour former des modèles d’IA ?

Quel fournisseur de services cloud Zapier utilise-t-il ?

Zapier propose-t-il l’authentification à deux facteurs (2FA) ?

Comment puis-je consulter les pratiques de sécurité de Zapier ?

Quelle est l’approche de Zapier en matière de gestion des vulnérabilités ?

Où puis-je trouver le rapport SOC 2 et SOC 3 de Zapier ?

Comment Zapier surveille-t-il et enregistre-t-il les activités des utilisateurs dans son journal ?

Prêt à explorer la sécurité de Zapier en détail ?

Parlez à notre équipe de vos besoins en matière de sécurité. Nous partagerons la documentation, répondrons aux questions techniques et vous présenterons nos capacités de gouvernance.