La forma segura de escalar la IA

No hagas concesiones. Zapier es la única plataforma de orquestación de IA que combina la supervisión que exige TI con la velocidad que necesitan sus equipos comerciales.

Las empresas que priorizan la seguridad confían en Zapier

- Gestión de Identidad y Acceso

- Servicios financieros

- Biotech SaaS

- Software de Gestión de Auditoría

- Storage en la nube

- Tecnología Industrial

Visibilidad total

Seguridad incorporada en Cada flujo de trabajo

Tus equipos conectan las herramientas de IA a tus sistemas empresariales. Cada uno funciona muy bien solo. La pregunta es si trabajan juntos, de forma segura, de forma visible, sin colisiones.

Seguridad de nivel empresarial

Mantén el cumplimiento de SOC 2 Tipo II, SOC 3, RGPD y CCPA.

- Cada ejecución registrada, cada conexión rastreada

- Consulta: "Todos los flujos de trabajo que afectan a HubSpot en 7 días"

- Atribución de usuario — quién, cuándo, desde dónde

- Inmutable — no se puede modificar retroactivamente

Gestión de acceso centralizada

Permisos granulares

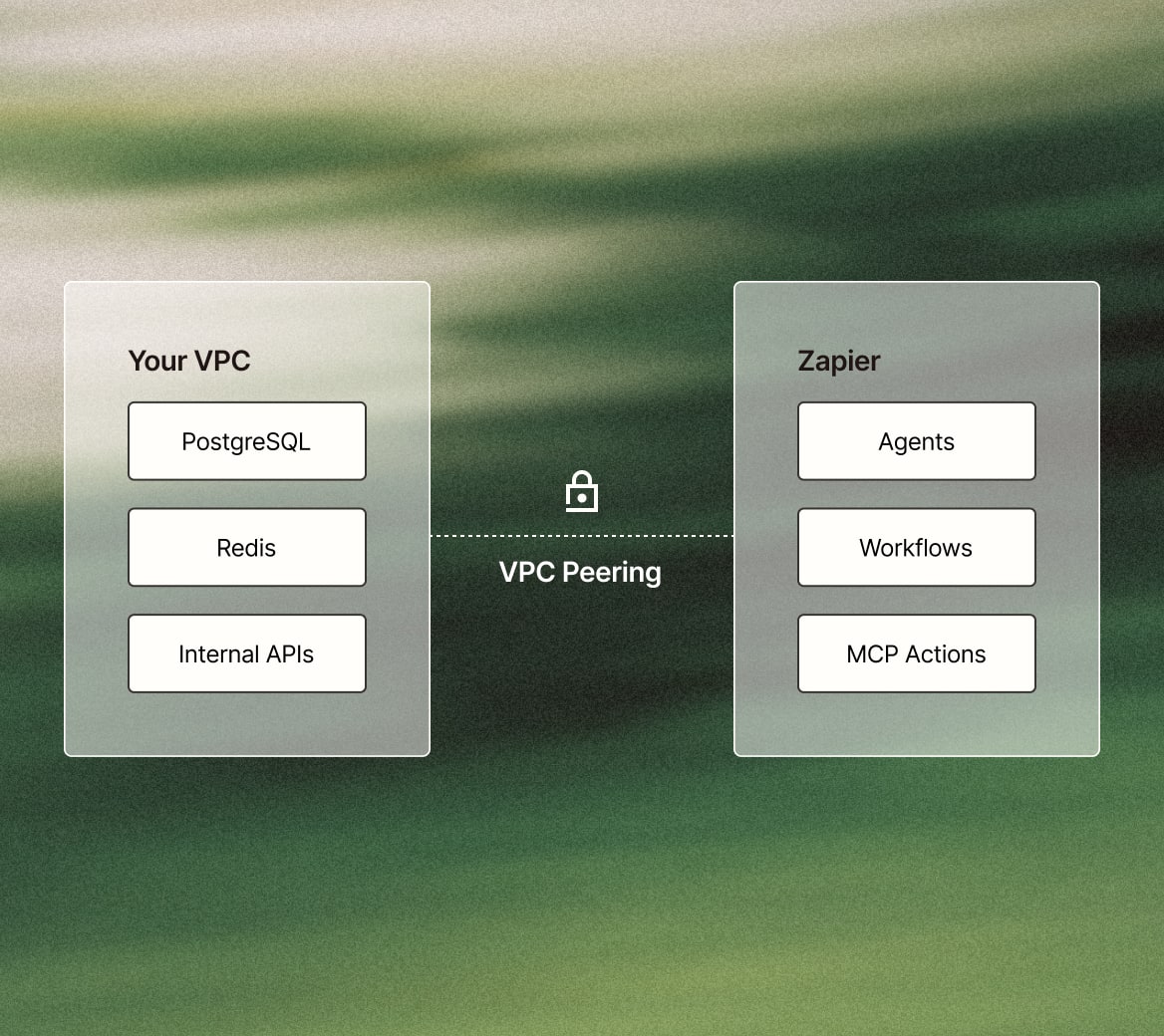

Opciones de despliegue seguro

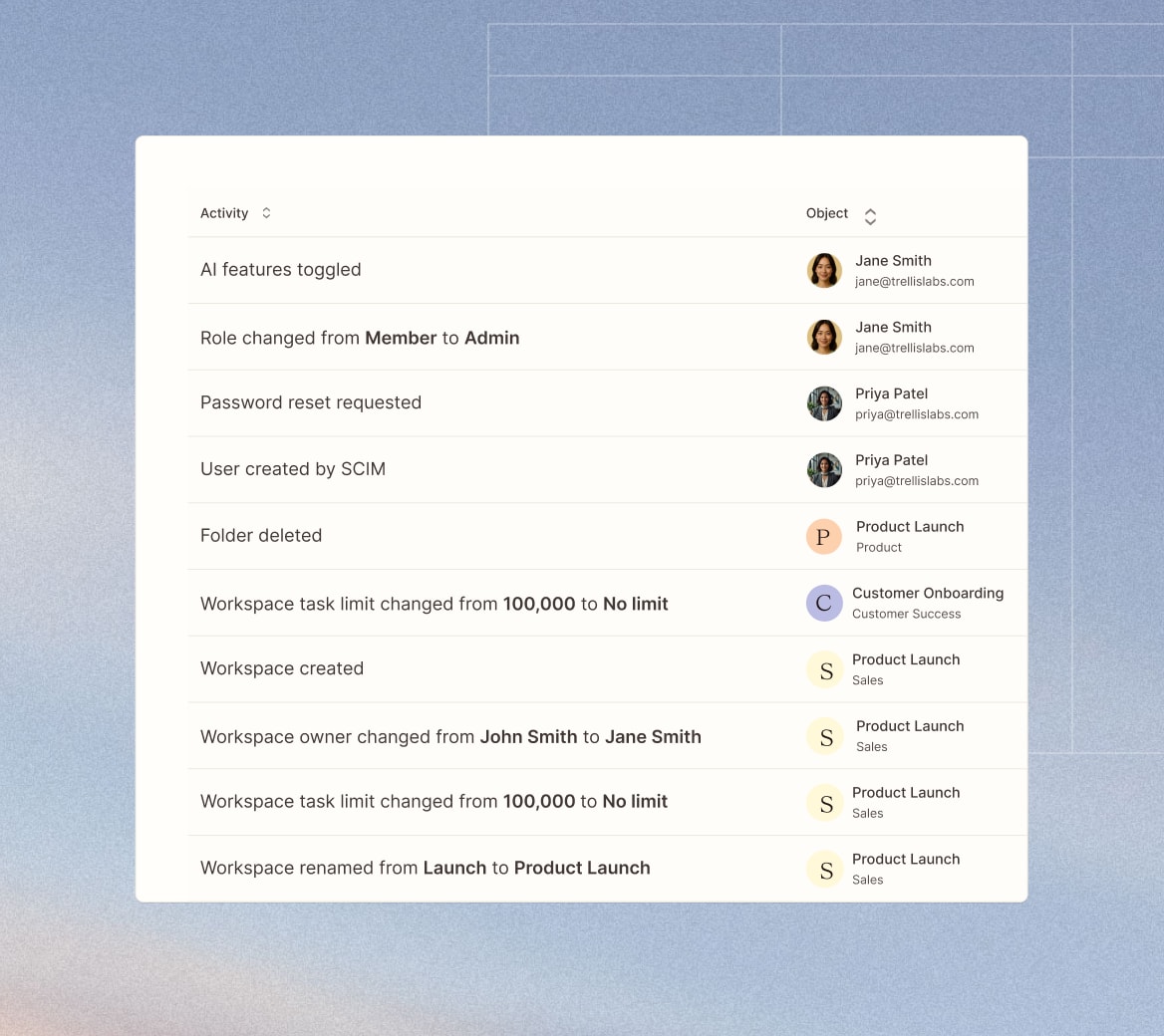

Registro de auditoría completo

Una base sobre la que se construye

Seguridad de los datos

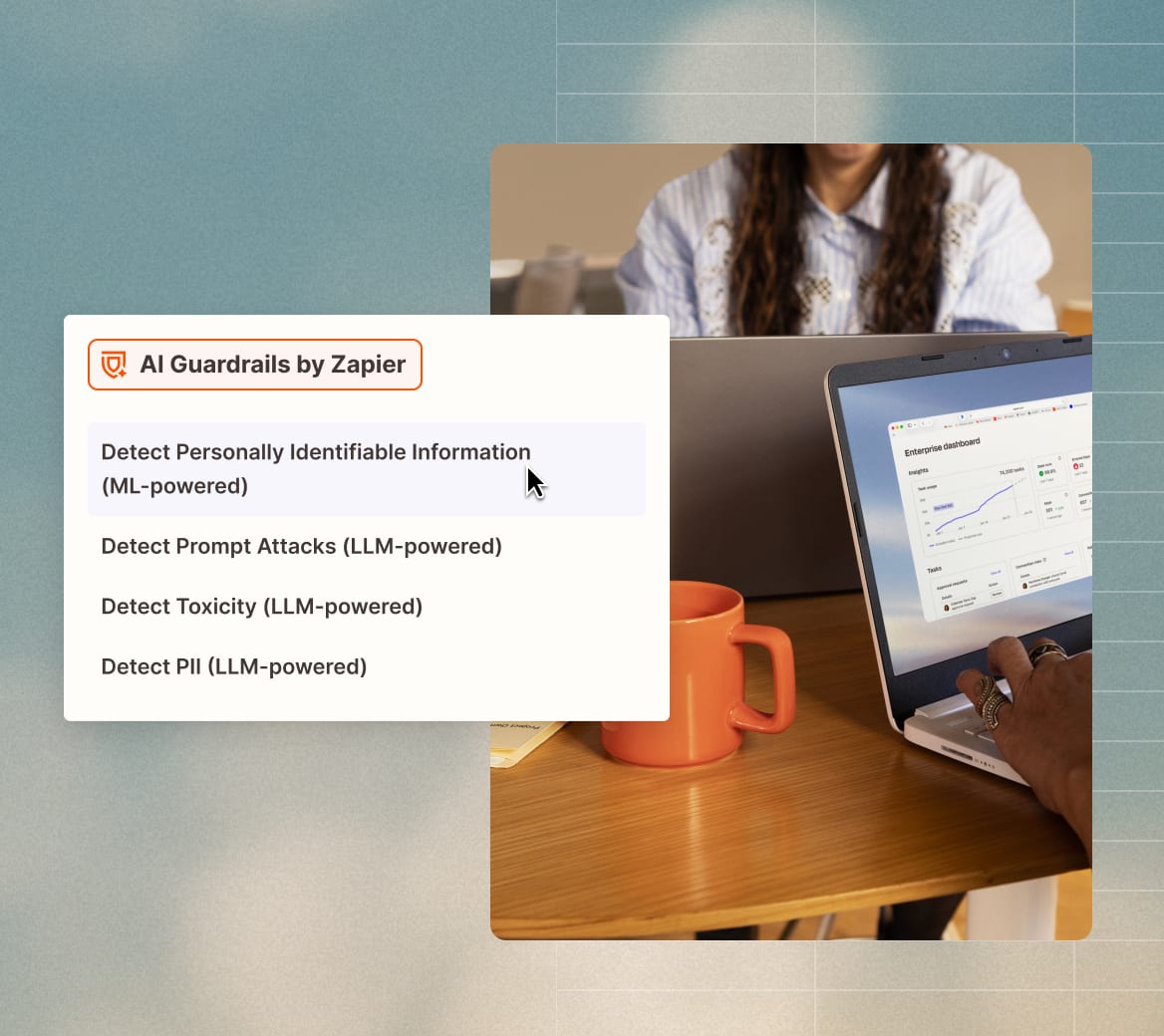

Seguridad de IA

Zapier garantiza que la automatización impulsada por IA sea segura, transparente y compatible, brindando a los usuarios control total sobre los datos y las interacciones de las aplicaciones.

Características

- Gobernanza del plan de empresa

- Desactiva por completo las aplicaciones de IA o limítate a las que quieras usar

- Exclusión voluntaria de la capacitación de modelos

- Exclusión automática para clientes empresa y exclusión fácil para todos los demás clientes

Fiabilidad

Con alta disponibilidad automatizada, tolerancia a fallos y redundancia incorporada, Zapier mantiene los flujos de trabajo críticos funcionando sin problemas.

Características

- Detección de interrupciones

- Mantenga sus datos seguros cuando los socios experimenten tiempos de inactividad

- Estrangulamiento inteligente

- Nunca pierdas datos, incluso durante horas pico de tráfico

- Gestión de cambios de API

- Cero interrupciones del flujo de trabajo cuando las API de los socios evolucionan

- Puntos de control de datos

- Confíe completamente en que sus flujos de trabajo siempre finalizarán

- Escalabilidad horizontal

- Gestione el volumen fluctuante del flujo de trabajo sin degradar el rendimiento

Seguridad y privacidad de los datos

Zapier protege datos confidenciales con cifrado de nivel empresa, controles de acceso estrictos y cumplimiento con GDPR, SOC 2 (Tipo II) y CCPA.

Características

- Seguridad en la nube de AWS

- Infraestructura de nivel empresa en la que confían los líderes de la industria

- Programa de recompensas por errores

- Mejora continua de la seguridad mediante la información de hackers éticos

- Pruebas de penetración anuales de terceros

- Verificación independiente de nuestras sólidas defensas

- Registro y supervisión de seguridad

- Detección de amenazas en tiempo real para una respuesta inmediata

- Retención de datos personalizada para Zaps

- Controle exactamente cuánto tiempo permanecen sus datos confidenciales

- Cifrado en tránsito a todos los productos Zapier

- Sus datos están protegidos durante el viaje

- Cifrado en reposo (AES-256) para garantizar un almacenamiento seguro de datos

- Seguridad de nivel empresa para su información almacenada

Gobernanza y observabilidad

Zapier proporciona registros de auditoría en tiempo real y permisos granulares para una supervisión y control de seguridad completos.

Características

- Inicio de sesión único (SAML)

- Acceso seguro y sin inconvenientes con su proveedor de identidad actual

- lista de direcciones IP permitidas

- Restringir el acceso únicamente a redes confiables

- Captura de dominio

- Visibilidad y control completos del uso de Zapier de su organización

- 2FA

- Agregue una segunda capa esencial de protección para evitar el acceso no autorizado

- API de análisis y Zap

- Información basada en datos para optimizar la seguridad de su automatización

- Controles de aplicación

- Permisos granulares para hacer cumplir sus políticas de seguridad

- SCIM

- Automatice el aprovisionamiento de usuarios para una gestión de acceso eficiente

- Registros de auditoría

- Visibilidad completa de las acciones del usuario para el seguimiento del cumplimiento y la seguridad

- Conexiones de aplicaciones compartidas

- Gestión centralizada de credenciales para una mayor seguridad

La seguridad es solo una capa

- Controles de acceso a la aplicación — lista de permisos y lista de bloqueo

- Restricciones de acción — control a nivel de punto de conexión

- Conexiones gestionadas — credenciales propiedad de la empresa

- Restricciones de dominio — bloquear cuentas personales

- Políticas de modelos de IA — Configuración BYOM (Bring Your Own Model)

- Workspace management — gobernanza federada

Preguntas frecuentes

¿Qué medidas de seguridad implementa Zapier para proteger los datos de los usuarios?

¿Zapier cumple con los estándares SOC 2 y SOC 3 ?

¿Cómo gestiona Zapier la privacidad de los datos en las funcionalidades de IA?

¿Zapier utiliza datos de clientes para entrenar modelos de IA?

¿Qué proveedor de servicios en la nube utiliza Zapier?

¿Zapier ofrece autenticación de dos factores (2FA)?

¿Cómo puedo revisar las prácticas de seguridad de Zapier?

¿Cuál es el enfoque de Zapier para la gestión de vulnerabilidades?

¿Dónde puedo encontrar el informe SOC 2 y SOC 3 de Zapier?

¿Cómo Zapier monitorea y registra las actividades de los usuarios?

¿Listo para explorar la seguridad de Zapier en detalle?

Habla con nuestro equipo sobre tus requisitos de seguridad. Compartiremos documentación, responderemos preguntas técnicas y te guiaremos a través de nuestras capacidades de gobernanza.